¶ VPN Client installieren

Folgender Artikel erklärt Ihnen, wie Sie den VPN-Client (FortiClient oder Strongswan) installieren und konfigurieren. Für die Verwendung des VPN lesen Sie bitte den Artikel VPN verwenden.

Achten Sie darauf, dass Sie keinen anderen Client verwenden können. Lediglich der in diesem Artikel beschriebene FortiClient ist unter Windows/Mac mit diesem VPN kompatibel. Achten Sie außerdem darauf, stets eine aktuelle Version des FortiClients zu verwenden, um möglichen Kompatibilitätsproblemen vorzubeugen.

¶ Download

Um den VPN-Client (FortiClient) herunterzuladen klicken Sie hier das entsprechende Icon an.

Alternativ navigieren Sie auf folgende Seite https://www.fortinet.com/de/support/product-downloads und scrollen Sie ans Ende der Seite und wählen Sie bei "FortiClient VPN" den richtigen Download-Button analog zu Ihrem Endgerät.

Achten Sie hierbei darauf, die FortiClient Version 7.4.3 oder neuer zu installieren.

¶ Installation

¶ Windows

Führen Sie anschließend das soeben heruntergeladene File aus und folgen Sie den Schritten des Installers. Dabei können Sie auch den Speicherort des Clients auswählen. Wir empfehlen hierbei den standardmäßig ausgewählten Speicherort (C:\Program Files\Fortinet\FortiClient). Sobald die Installation abgeschlossen ist, öffnen Sie den FortiClient, um die Konfiguration durchzuführen.

¶ Mac

Führen Sie ebenfalls das soeben heruntergeladene File aus und folgen Sie den Schritten des Installers.

¶ Linux

Unter Linux unterstützt der aktuelle FortiClient leider kein IPsec. Aus diesem Grund müssen sie hier den alternativen VPN-Client "Strongswan" verwenden. Die Anleitung dazu finden Sie hier unten auf dieser Seite.

¶ Konfiguration von FortiClient

Es gibt zwei Möglichkeiten die Konfiguration vorzunehmen. Entweder händisch per Eingabe oder über ein XML-File, dass Sie im nächsten Abschnitt herunterladen können. Hier werden beide Möglichkeiten beschrieben. Als ersten Schritt muss jedenfalls nach Öffnung des Programms eine Lizenzvereinbarung akzeptiert werden und ansschließend auf den Punkt "VPN konfigurieren" geklickt werden.

¶ Per XML-File

VPN:

XML-Config-File: Download

VPN2:

XML-Config-File: Download

Verwenden Sie standardmäßig immer die Config für "VPN". "VPN2 (Redundanz-VPN)" nur dann verwenden, falls wir Wartungen durchführen oder das VPN ausgefallen sein sollte. Über Wartungen werden Sie als Kunde regelmäßig per E-Mail benachrichtigt. Ausfälle sind auf unserem Systemstatus einzusehen.

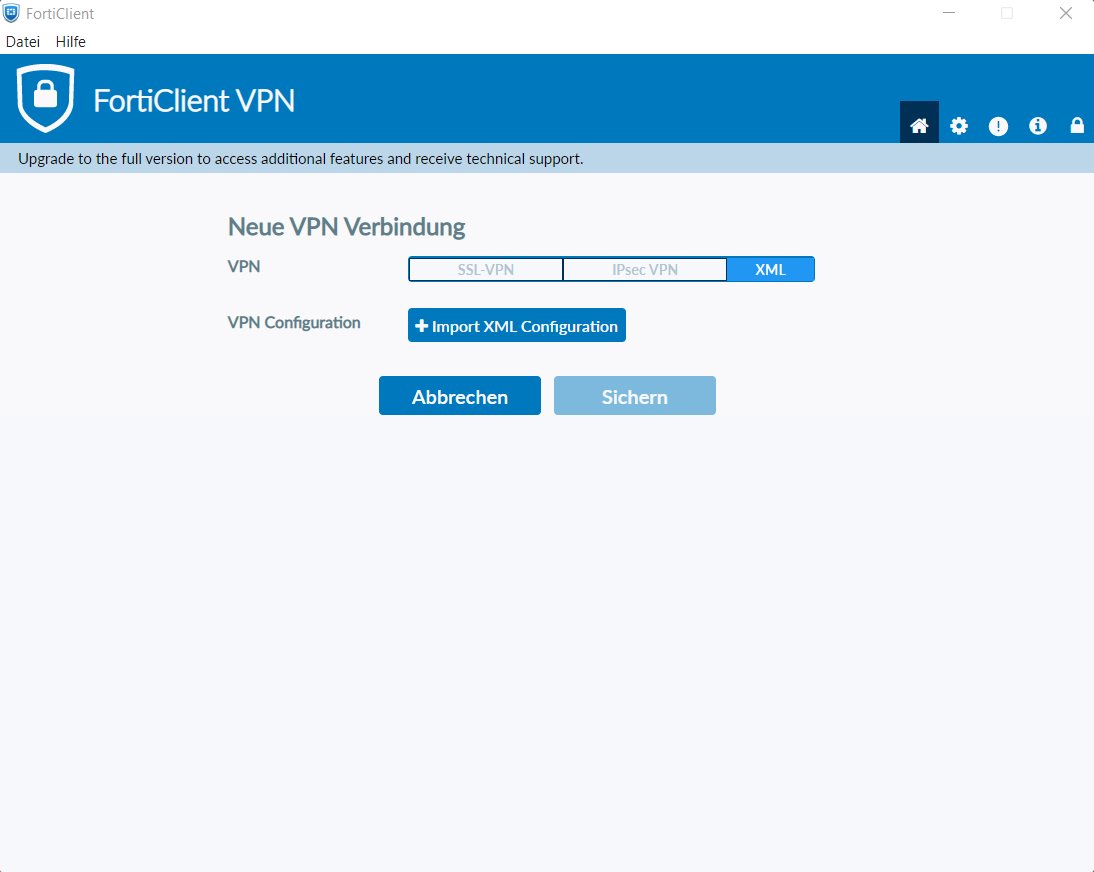

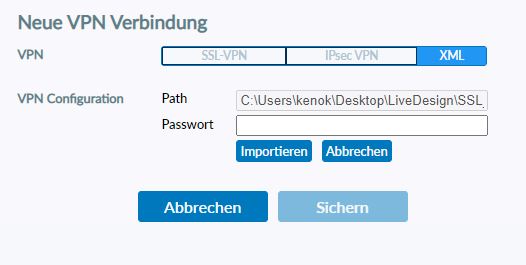

Klicken Sie auf VPN konfigurieren oder legen Sie eine neue Verbindung an, falls bereits eine existiert. Wählen Sie hierzu bei "VPN" den Punkt: "XML". Halten Sie das XML-Config-File bereit, welches Sie hier herunterladen können. Klicken Sie bei "VPN Configuration" auf den Button "Importiere XML Konfiguration" und wählen Sie im Dateidialog das entsprechende Config-File aus.

Die Konfigurationsdateien sind Passwort geschützt. Dieses Passwort erhalten Sie ebenfalls von uns, wenden Sie sich dazu an support@livedesign.at.

Klicken Sie anschließend auf "Importieren" und abschließend (falls die Applikation Sie nicht automatisch zur Startseite zurückleitet) auf "Sichern".

Auf der Startseite können Sie nun den "LiveDesign-VPN" auswählen und verwenden. Folgen Sie zur Verwendung dem Artikel: "VPN verwenden" im Abschnitt "FortiClient".

¶ Per Eingabe

-

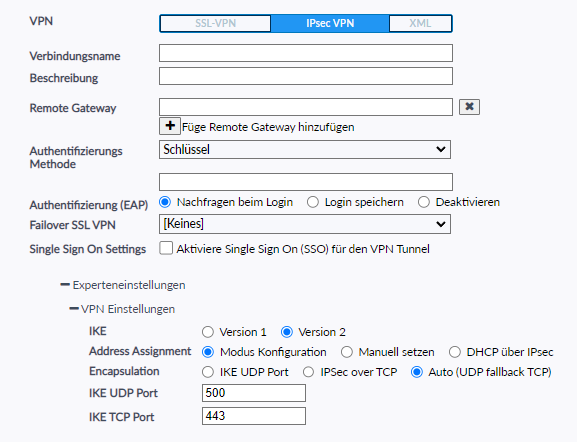

VPN: Hier gilt es den Punkt "IPsec" auszuwählen.

-

Verbindungsname: Dieser kann beliebig gewählt werden (Beispiel: LiveDesign-VPN), darf allerdings nicht freigelassen werden.

-

Remote Gateway: Hier muss "vpn.livedesign.at" angegeben werden.(ODER vpn2.livedesign.at)

-

Authentifizierungs Methode: "Schlüssel" muss ausgewählt sein und im Feld darunter geben Sie den pre-shared-key ein, den Sie von unser erhalten.

-

VPN Einstellungen: Klicken Sie unten auf Experteneinstellungen und dann auf VPN Einstellungen. Dort muss bei IKE "Version 2" ausgewählt werden, darunter "Modus Konfiguration" und dann "Auto (UDP fallback TCP)". Die Standardports sollten dann bereits korrekt eingetragen sein.

IKE UDP Port: 500

IKE TCP Port: 443 -

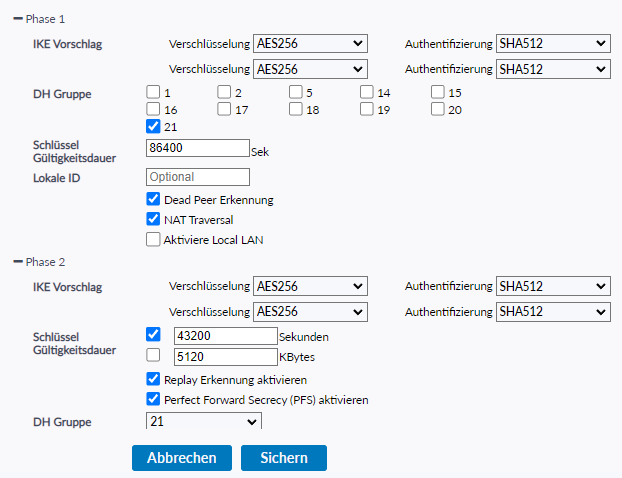

Phase 1: Klicken Sie dann auf Phase 1 und wählen dort als Verschlüsselung in beiden Dropdown-Menüs "AES256GCM" aus. Direkt deben bei Authentifizierung wählen sie in beiden Fällen "PRFSHA512".

Als DH Gruppe darf nur 21 ausgewählt sein.

Die restlichen Einstellungen unter Phase 1 müssen nicht verändert werden. -

Phase 2: Unter Phase 2 wählen Sie wieder zwei mal AES256GCM als Verschlüsselung und die Authentifizierung bleibt NONE.

Außerdem muss die DH Gruppe wieder auf 21 gesetzt werden.

Alle anderen Felder müssen nicht verändert werden.

Bei der Authentifizierung können Sie sich entscheiden, ob Sie das Login speichern möchten, also nicht jedesmal erneut eingeben möchten. In diesem Fall wählen Sie "Login speichern" und geben Sie zusätzlich Ihren Benutzernamen an. Andernfalls lassen Sie die Auswahl auf "Nachfragen beim Login".

Klicken Sie anschließend auf "Sichern".

¶ Redundanz-VPN (VPN2)

Wiederholen Sie diesen Schritt nochmals für das Redundanz-VPN (VPN2), welches Sie verwenden können, falls sich das standardmäßige VPN in Wartung befindet oder es ausgefallen ist. Über Wartungen werden Sie als Kunde regelmäßig per E-Mail benachrichtigt. Ausfälle sind auf unserem Systemstatus einzusehen.

Die Konfiguration des Redundanz-VPN (VPN2) ist fast genau gleich wie in der Anleitung oben für das Haupt-VPN. Geben Sie lediglich vpn2.livedesign.at als Remote Gateway ein und wieder den dazu passenden pre-shared key, den Sie von uns erhalten haben.

Sie können dann zwischen den beiden Verbindungen (VPN und VPN2) wählen. Wir möchten nochmals darauf hinweisen VPN2 nur im Falle eines Ausfalls oder einer Wartung zu verwenden.

¶ Installation von Strongswan unter Linux

Da der FortiClient für Linux keine IPsec Verbindung unterstützt, muss hier stattdessen der ipsec client Strongswan verwendet werden.

1. Pakete installieren:

apt install strongswan-starter libcharon-extra-plugins

2. Konfigurationsdatei /etc/ipsec.conf anlegen/bearbeiten:

# ipsec.conf - strongSwan IPsec configuration file

config setup

charondebug="ike 2, knl 2, cfg 2"

conn livedesign

keyexchange=ikev2

fragmentation=yes

ike=aes256gcm-prfsha512-ecp521!

esp=aes256gcm!

auto=add

# Lokale Seite

left=%defaultroute

leftsourceip=%config

leftauth=eap-mschapv2

leftid=USERNAME

# Remote: vpn.livedesign.at (ODER vpn2.livedesign.at wenn VPN ausgefallen ist)

right=vpn.livedesign.at

rightauth=psk

rightid=%any

rightsubnet=10.212.0.0/16,192.168.0.0/16

dpdaction=restart

dpddelay=30s

Bei leftid=USERNAME müssen Sie Ihren VPN-Username eintragen.

3. Datei /etc/ipsec.secrets anlegen/bearbeiten und pre-shared-key, Username und Passwort eintragen:

# Phase1 PSK für Client Identity : PSK 'PRE-SHARED-KEY' # EAP Username und Passwort USERNAME : EAP 'PASSWORT-DES-USERS'

Den pre-shared-key erhalten Sie von uns, Username und Passwort sind ihre normalen VPN-Zugangsdaten.

Achten Sie hier auf den Abstand zwischen Username und Doppelpunkt und verwenden Sie einfache Anführungszeichen für den Key und ihr Passwort!

Dann ipsec neustarten mit:

ipsec restart

4. Eine VPN-Verbindung stellen Sie dann her über:

ipsec up livedesign

Hier sollte am Ende dann stehen:

connection 'livedesign' established successfully

Die Verbindung trennen können Sie dann mit:

ipsec down livedesign

Den Status der Verbindung erhalten Sie mit:

ipsec status livedesign

¶ FAQ

Kann ich noch die alte SSL-VPN Verbindung verwenden?

Nein, eine Verbindung per SSL-VPN ist nicht mehr möglich. Eine Verbindung ist nur noch per IPsec möglich.

Kann ich den FortiClient auch unter Linux verwenden?

Nein der FortiClient für Linux kann leider nicht verwendet werden, da er keine IPsec Verbindung unterstützt. Hier gibt es Strongswan als alternativen Client.

Wird Single Sign On (SSO) unterstützt?

Nein, Single Sign On wird nicht unterstützt.